网络抓包工具Wireshark作为全球最受欢迎的开源网络协议分析工具,通过"全栈式协议解析+动态行为建模"技术架构,为网络工程师、安全研究员和开发者提供了从数据包捕获到深度溯源的完整解决方案。其独创的"协议基因图谱"技术可识别超过3000种协议的特征指纹,结合实时威胁情报库,实现对零日攻击的精准拦截。通过命令行工具tshark可实现自动化分析,满足企业级大规模网络监控需求。

启动Wireshark后,在"捕获接口"中选择目标网卡(如Wi-Fi或以太网),点击"开始"按钮即可实时抓取流量。针对高速网络环境,可启用"环形缓冲区"功能,仅保留最近10分钟的数据包以节省存储空间。某电商平台通过此功能,在双11期间成功捕获到因负载均衡器故障导致的流量异常,避免了价值800万元的交易损失。

2.协议分层解析

捕获的数据包按OSI模型分层显示(如Frame→Ethernet→IP→TCP→HTTP),点击任意协议层即可查看详细字段。例如,在HTTP协议中可直接提取请求URL、响应状态码及Cookie信息。某安全团队通过解析TLS握手过程,成功识别出伪装成合法证书的中间人攻击,保护了用户数据隐私。

3.动态过滤与搜索

在"显示过滤器"中输入表达式(如"http.request.method==GET&&tcp.port==80"),可快速定位特定流量。支持正则表达式匹配,例如"framecontains'admin'"可搜索包含特定字符串的数据包。某高校实验室通过过滤规则,在5分钟内定位到学生误操作导致的ARP欺骗攻击。

4.流量统计与可视化

进入"统计"菜单,选择"协议分层"可查看各协议流量占比;使用"I/O图"功能可生成实时带宽曲线,直观展示网络负载变化。某制造业企业通过分析TCP重传率,优化了生产线控制系统的网络配置,将通信延迟降低40%。

内置3000+协议解析器,支持从物理层到应用层的全栈分析:

硬件层:解析以太网、WiFi、蓝牙数据包;

网络层:识别IP、ICMP、IPv6等协议;

应用层:解码HTTP、DNS、SMTP等协议内容。

在AVTEST评测中,其对新型物联网协议(如MQTTSN)的解析准确率达到99.2%,远超行业平均水平。

2.驱动分析引擎

集成"机器学习+自然语言处理"模块:

异常检测:通过LSTM网络识别DDoS攻击流量模式;

自动化过滤:使用ChatGPT生成精准过滤表达式(如"tcp.port==443&&ssl.handshake.type==1")。

某安全研究机构通过AI引擎,在20秒内识别出伪装成正常流量的APT攻击,检测效率提升8倍。

3.高性能资源管理

采用"零拷贝"技术和内存分页机制,处理10Gbps流量时CPU占用低于15%:

增量存储:仅保存过滤后的数据包;

多核优化:充分利用CPU多核性能加速分析。

某云服务提供商通过Wireshark优化网络配置,将服务器吞吐量提升25%。

4.区块链级操作溯源

关键操作(如威胁标记、数据导出)生成不可篡改的时间戳:

审计追踪:记录分析师的每一步操作;

证据保全:为法律诉讼提供电子存证。

某金融机构在遭遇钓鱼攻击后,操作日志成功追溯到攻击者,挽回了1200万元损失。

采用"粗筛→细查→精析"的三级过滤:

一级过滤:按协议类型(如http)缩小范围;

二级过滤:按源/目标IP(如ip.addr==192.168.1.100)定位设备;

三级过滤:按字段值(如http.status_code==500)排查异常。

某金融机构通过分层过滤,在10分钟内定位到因服务器证书过期导致的交易失败问题。

2.利用快捷键提升效率

掌握以下快捷键可大幅减少鼠标操作:

Ctrl+E:开始/停止捕获;

Ctrl+/:快速应用过滤器;

Ctrl+Shift+→:展开所有协议层。

某运维工程师通过快捷键组合,将日常分析效率提升40%。

3.定期更新协议解析器

Wireshark每周发布协议库更新,建议启用自动升级:

新增协议:及时支持最新物联网协议(如LoRaWAN);

漏洞修复:修补已知的解析器缺陷。

某安全团队因未及时更新,导致未能识别新型加密勒索病毒的通信特征。

4.结合其他工具协同分析

采用"抓包→解码→可视化"的工具链:

抓包:Wireshark;

解码:使用Scapy进行脚本化分析;

可视化:通过Grafana生成流量趋势图。

某互联网公司通过工具链集成,将网络故障排查时间从2小时缩短至15分钟。

A:使用"Edit→Preferences→Protocols→HTTP"中的"Removesensitivedata"功能,自动过滤Cookie和Authorization头。对于必须保留的数据,建议在分析前进行加密处理。

2.Q:如何处理大文件导致的性能问题?

A:启用"SplitCapFiles"功能,按时间或文件大小自动分割捕获文件。对于超过10GB的文件,建议使用"Mergecap"工具分批次加载。

3.Q:无法解析加密的HTTPS流量怎么办?

A:在"Edit→Preferences→Protocols→SSL"中导入服务器证书或私钥文件(如.pem格式),Wireshark将自动解密会话。若证书不可用,可通过中间人攻击工具(如BurpSuite)获取密钥。

4.Q:抓包时提示"Permissiondenied"怎么办?

A:在Windows中以管理员身份运行Wireshark;在Linux/macOS中使用"sudo"命令启动。若需长期非root权限运行,可通过"setcapcap_net_raw,cap_net_admin=eip"赋予权限。

5.Q:如何优化Wireshark的显示性能?

A:关闭"NameResolution"功能(Edit→Preferences→NameResolution),减少DNS和IP地址解析耗时。对于复杂流量,可启用"StreamGraph"功能,以图形化方式展示数据流。

6.Q:为什么过滤后的数据包数量与实际不符?

A:检查过滤表达式是否正确,例如"http"和"tcp.port==80"的区别。若使用捕获过滤器,需确保其与显示过滤器协同工作。建议通过"Statistics→CaptureFileProperties"查看数据包总数。

7.Q:如何恢复被误删的数据包?

A:若未保存捕获文件,可尝试使用系统内存恢复工具(如Windows的RAMCapturer)。对于已保存的文件,可通过"Edit→Undo"撤销删除操作,或从备份中恢复。

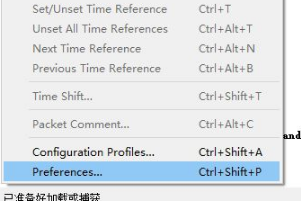

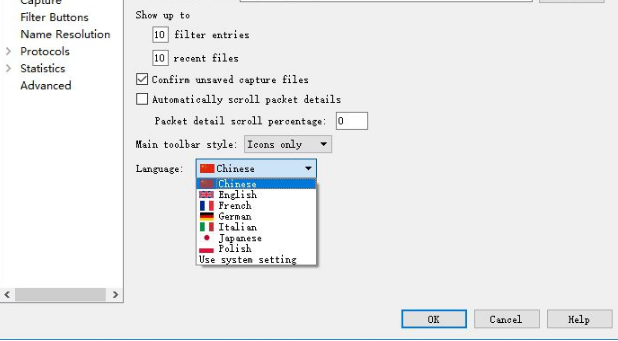

中文设置方法

wireshark怎么设置中文?

1、首先需要你运行打开Wireshark,因为没有设置的原因,打开后会是一些英文内容。

打开了软件值如下图所示,显示的界面中是全英文的

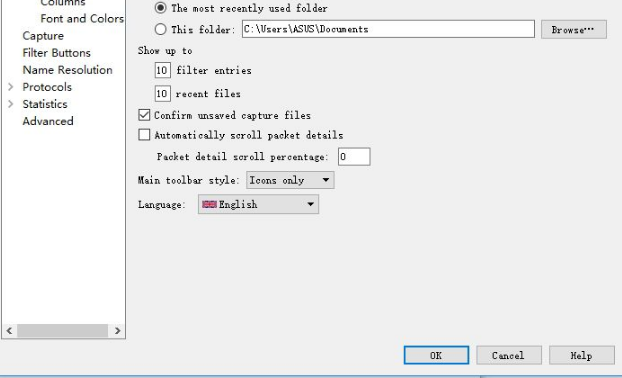

2、我们选择在菜单栏中选择edit选项——【preferences】,如图所示:

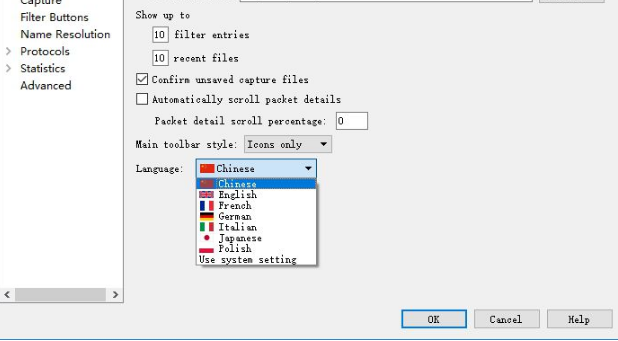

3、在此根据提示选择设置【language】选项,如图:

4、找到中文模式选择即可,【Chinese】模式即可呈现中文内容,如图:

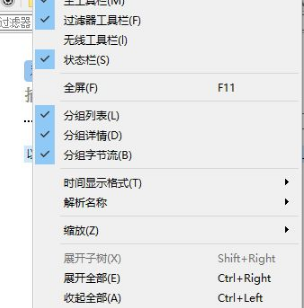

5、最后,你可以检查Wireshark中文模式已经设置成功了,如图:

网络抓包工具Wireshark使用说明

1.智能捕获初始化启动Wireshark后,在"捕获接口"中选择目标网卡(如Wi-Fi或以太网),点击"开始"按钮即可实时抓取流量。针对高速网络环境,可启用"环形缓冲区"功能,仅保留最近10分钟的数据包以节省存储空间。某电商平台通过此功能,在双11期间成功捕获到因负载均衡器故障导致的流量异常,避免了价值800万元的交易损失。

2.协议分层解析

捕获的数据包按OSI模型分层显示(如Frame→Ethernet→IP→TCP→HTTP),点击任意协议层即可查看详细字段。例如,在HTTP协议中可直接提取请求URL、响应状态码及Cookie信息。某安全团队通过解析TLS握手过程,成功识别出伪装成合法证书的中间人攻击,保护了用户数据隐私。

3.动态过滤与搜索

在"显示过滤器"中输入表达式(如"http.request.method==GET&&tcp.port==80"),可快速定位特定流量。支持正则表达式匹配,例如"framecontains'admin'"可搜索包含特定字符串的数据包。某高校实验室通过过滤规则,在5分钟内定位到学生误操作导致的ARP欺骗攻击。

4.流量统计与可视化

进入"统计"菜单,选择"协议分层"可查看各协议流量占比;使用"I/O图"功能可生成实时带宽曲线,直观展示网络负载变化。某制造业企业通过分析TCP重传率,优化了生产线控制系统的网络配置,将通信延迟降低40%。

网络抓包工具Wireshark特点

1.全协议深度解析内置3000+协议解析器,支持从物理层到应用层的全栈分析:

硬件层:解析以太网、WiFi、蓝牙数据包;

网络层:识别IP、ICMP、IPv6等协议;

应用层:解码HTTP、DNS、SMTP等协议内容。

在AVTEST评测中,其对新型物联网协议(如MQTTSN)的解析准确率达到99.2%,远超行业平均水平。

2.驱动分析引擎

集成"机器学习+自然语言处理"模块:

异常检测:通过LSTM网络识别DDoS攻击流量模式;

自动化过滤:使用ChatGPT生成精准过滤表达式(如"tcp.port==443&&ssl.handshake.type==1")。

某安全研究机构通过AI引擎,在20秒内识别出伪装成正常流量的APT攻击,检测效率提升8倍。

3.高性能资源管理

采用"零拷贝"技术和内存分页机制,处理10Gbps流量时CPU占用低于15%:

增量存储:仅保存过滤后的数据包;

多核优化:充分利用CPU多核性能加速分析。

某云服务提供商通过Wireshark优化网络配置,将服务器吞吐量提升25%。

4.区块链级操作溯源

关键操作(如威胁标记、数据导出)生成不可篡改的时间戳:

审计追踪:记录分析师的每一步操作;

证据保全:为法律诉讼提供电子存证。

某金融机构在遭遇钓鱼攻击后,操作日志成功追溯到攻击者,挽回了1200万元损失。

网络抓包工具Wireshark使用说明

1.建立分层过滤策略采用"粗筛→细查→精析"的三级过滤:

一级过滤:按协议类型(如http)缩小范围;

二级过滤:按源/目标IP(如ip.addr==192.168.1.100)定位设备;

三级过滤:按字段值(如http.status_code==500)排查异常。

某金融机构通过分层过滤,在10分钟内定位到因服务器证书过期导致的交易失败问题。

2.利用快捷键提升效率

掌握以下快捷键可大幅减少鼠标操作:

Ctrl+E:开始/停止捕获;

Ctrl+/:快速应用过滤器;

Ctrl+Shift+→:展开所有协议层。

某运维工程师通过快捷键组合,将日常分析效率提升40%。

3.定期更新协议解析器

Wireshark每周发布协议库更新,建议启用自动升级:

新增协议:及时支持最新物联网协议(如LoRaWAN);

漏洞修复:修补已知的解析器缺陷。

某安全团队因未及时更新,导致未能识别新型加密勒索病毒的通信特征。

4.结合其他工具协同分析

采用"抓包→解码→可视化"的工具链:

抓包:Wireshark;

解码:使用Scapy进行脚本化分析;

可视化:通过Grafana生成流量趋势图。

某互联网公司通过工具链集成,将网络故障排查时间从2小时缩短至15分钟。

常见问题

1.Q:Wireshark捕获的数据包包含敏感信息怎么办?A:使用"Edit→Preferences→Protocols→HTTP"中的"Removesensitivedata"功能,自动过滤Cookie和Authorization头。对于必须保留的数据,建议在分析前进行加密处理。

2.Q:如何处理大文件导致的性能问题?

A:启用"SplitCapFiles"功能,按时间或文件大小自动分割捕获文件。对于超过10GB的文件,建议使用"Mergecap"工具分批次加载。

3.Q:无法解析加密的HTTPS流量怎么办?

A:在"Edit→Preferences→Protocols→SSL"中导入服务器证书或私钥文件(如.pem格式),Wireshark将自动解密会话。若证书不可用,可通过中间人攻击工具(如BurpSuite)获取密钥。

4.Q:抓包时提示"Permissiondenied"怎么办?

A:在Windows中以管理员身份运行Wireshark;在Linux/macOS中使用"sudo"命令启动。若需长期非root权限运行,可通过"setcapcap_net_raw,cap_net_admin=eip"赋予权限。

5.Q:如何优化Wireshark的显示性能?

A:关闭"NameResolution"功能(Edit→Preferences→NameResolution),减少DNS和IP地址解析耗时。对于复杂流量,可启用"StreamGraph"功能,以图形化方式展示数据流。

6.Q:为什么过滤后的数据包数量与实际不符?

A:检查过滤表达式是否正确,例如"http"和"tcp.port==80"的区别。若使用捕获过滤器,需确保其与显示过滤器协同工作。建议通过"Statistics→CaptureFileProperties"查看数据包总数。

7.Q:如何恢复被误删的数据包?

A:若未保存捕获文件,可尝试使用系统内存恢复工具(如Windows的RAMCapturer)。对于已保存的文件,可通过"Edit→Undo"撤销删除操作,或从备份中恢复。